| Dopo aver visto le principali caratteristiche di Autoscan, oggi analizzeremo sniffer uno strumento formidabile che permette di studiare il traffico di una rete. Serve generalmente agli amministratori per diagnosticare i problemi sulle loro reti nonché per conoscere il traffico che vi circola. Così i rilevatori d’intrusione (IDS, per intrusion detection system) sono basati su uno sniffer per la cattura di trame, e usano un database di regole (rules) per scovare delle trame sospette. | ||

| Sfortunatamente, come tutti gli strumenti d’amministrazione, lo sniffer può servire anche ad una persona malintenzionata che abbia un accesso fisico alla rete per raccogliere delle informazioni. Questo rischio è ancora più importante sulle wireless dato che è difficile limitare le onde hertziane in un perimetro delimitato, é facendo così, che persone malintenzionate possono ascoltare il traffico stando semplicemente nei dintorni. La grande maggioranza dei protocolli Internet fanno transitare le informazioni in chiaro, cioè in maniera non cifrata. Così, quando un utilizzatore di rete consulta la sua messaggeria attraverso il protocollo POP o IMAP, oppure naviga su Internet su siti il cui indirizzo non comincia con HTTPS, tutte le informazioni inviate o ricevute possono essere intercettate. E cosi che gli sniffer specifici sono stati messi a punto da dei pirati per recuperare le password circolanti nei flussi di rete, Ogni buon amministratore deve tenere d’occhio il flusso di dati che transita sulla LAN: è l’unico modo per accorgersi di eventuali anomalie. In questo tutorial andremo ad analizzare le principali caratteristiche del tool presente in BackTrack. | ||

|  | |

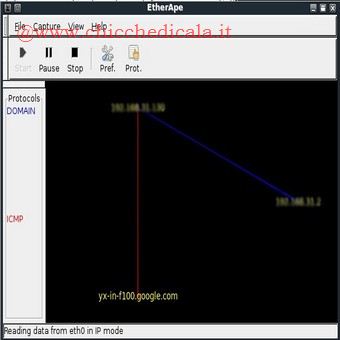

| 1. La distribuzione BackTrack include tanti strumenti per monitorare il traffico sulla propria rete locale. Per usare quello utile ai nostri scopi, accediamo al menu KDE, spostiamoci nella sezione Backtrack/privilege escalation e poi in Sniffers. Per vedere graficamente le connessioni della nostra rete locale, clicchiamo sulla \tvoce Etherape. 2. Nell’interfaccia principale del software vengono rappresentati sia i computer collegati alla rete locale sia quelli esterni a cui sono connessi i nostri utenti. Il traffico di dati viene rappresentato con linee colorate: ogni colore indica uno specifico protocollo di comunicazione, indicato nella colonna Protocols. | ||

|  | |

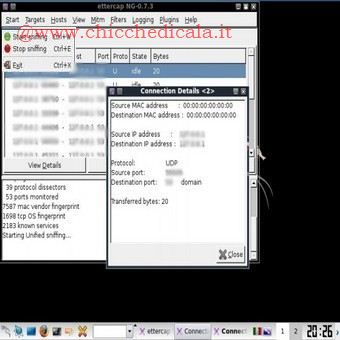

| 3. Per analizzare i singoli pacchetti di dati, dobbiamo usare il tool Ettercap-GTK, avviabile sempre dal menu Sniffers. Dalla finestra principale del programma accediamo al menu Sniff e clicchiamo sulla voce Unified sniffing. Nella finestra che appare, a seconda della nostra configurazione selezioniamo eath0 nel campo Network interface e clicchiamo OK. 4. Per avviare l’analisi dei pacchetti accediamo al menu Start e clicchiamo su Start sniffing. Per visualizzare le connessioni e i pacchetti che viaggiano all’interno della rete locale, andiamo sul menu View e poi su Connections. Se vogliamo sapere da quale computer è stato inviato un pacchetto, clicchiamo su View Details. | ||

|  | |

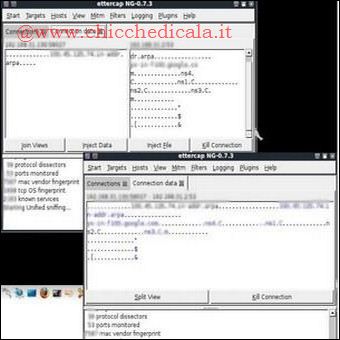

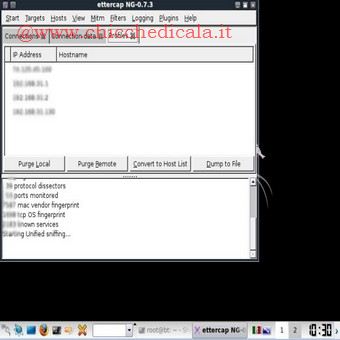

| 5. Se volessimo invece analizzarne il contenuto, è sufficiente un doppio clic su di esso. La finestra che appare è divisa in due sezioni: nella prima vengono visualizzati i pacchetti inviati dal primo computer al secondo computer. Se invece vogliamo avere una visione d’insieme, dobbiamo cliccare sul pulsante Join Views. 6. Per visualizzare gli indirizzi IP a cui sono collegati i computer della rete locale, accediamo al menu View e clicchiamo su Profiles. Nella relativa scheda, \tspostiamo la nostra attenzione sulla colonna IP Address in cui sono indicati gli indirizzi IP. In Hostname è riportata, invece, la risoluzione di tale indirizzo. | ||

| MAGGIORI INFORMAZIONI | ||

| SITO UFFICIALE ITALIA | DOWNLOAD | |

Controllare il traffico con Sniffers (BackTrack Linux)

3 min di lettura · 544 parole