| Quando si parla di FireWall ci si riferisce quasi sempre al cosiddetto FireWall Software. Vale a dire un programma utile per proteggerci dalle intrusioni, e filtrare le applicazioni che tentano di accedere alla rete, ma non privo di limiti. Ad esempio, ci potrebbe essere il rischio di essere disabilitato da un Malware, o un’esposione ai Crash di sistema, o ancora altri problemi cui il sistema potrebbe incorrere. Molto più solido appare un FireWall su Hardware separato, più brevemente FireWall Hardware. Cosa vuol dire questo? Il firewall in questo caso agisce separatamente dalla macchina che è incaricato di proteggere. In tal caso il firewall non viene interessato da eventuali malfunzionamenti del nostro pc e proprio su questo principio si basa il FireWall interno che sempre più modelli di router includono tra le proprie funzionalità. | ||

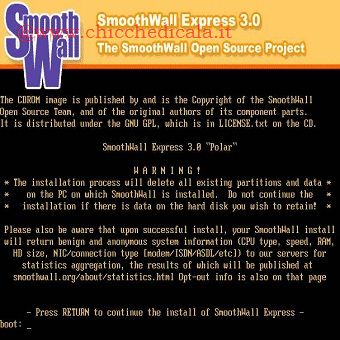

Avremo sentito parlare, non senza un certo timore reverenziale, di veri e propri computer configurati per agire da FireWall. Roba da esperti ? Non più di tanto: se abbiamo in casa un vecchio PC ancora funzionante, una scelta appropriata potrebbe essere SmoothWall Express una distro basata su GNU/Linux, appunto per questo vi guiderà all’installazione e alla configurazione di Base. REQUISITI HARDWAREPùò sembrare una battuta, ma verrebbe da rispondere “non esistono”. Questa la conclusione suggerita dai dati che gli utenti del forum ritoccano continuamente al ribasso, certificando il funzionamento di SmoothWall e simili su piattaforme davvero antidiluviane. Almeno un Pentium II, 32 MB di RAM e 540 MB sul disco fisso più, una/due Schede di Rete, una qualunque Scheda Video e nessuna per l’Audio, con Tastiera e Monitor utilizzati quasi esclusivamente per l’installazione. Così recitano le sintesi più accreditate, e quell’ “Almeno” è in realtà frutto di un prudenziale gioco al rialzo. Con un pò di manualità, neppure 8 MB di memoria fisica o l’assenza del disco fisso costituiscono un ostacolo insormontabile. Lo conferma la perfetta efficienza di Distro specifiche per FireWall che si avviano da Live Cd, accontentandosi di un supporto esterno o addirittura di un vetusto Floppy Disk per memorizzare le impostazioni essenziali. Soluzioni estreme come queste difficilmente ci riguarderanno da vicino, ma una precauzione rimane consigliabile su computer vecchi “solo” di qualche anno: Abilitiamo dal BIOS tutti i settaggi relativi al risparmio energetico, soprattutto per ridurre la frequenza del processore. Lo spreco di energia, inevitabile su macchine così sovradimensionate rispetto alle esigenze del caso, risulteranno perlomeno contenute. SCHEDA VERDE E ROSSAIl funzionamento di una macchina così concepita si basa su due interfaccie principali. La prima detta GREEN, lo collega alla rete locale, LAN e ai singoli Client, compreso il computer che utilizziamo normalmente. La Seconda detta RED, lo collega a internet, cui il PC-FireWall a accesso esclusivo, tramite una periferica per la connessione. Modem analogico 56K, Modem ISDN, Modem ADSL USB o Ethernet e Router sono tutti ugualmente supportati. Le richieste effettuate dai Client presenti in rete vengono inoltrate verso il Web, il traffico in entrata smistano verso la rete locale, ed entrambi sono filtrati durante il loro passaggio. Il tutto impedendo qualsiasi contatto diretto fra la rete locale e internet e, quindi, in massima sicurezza. PERCHE’ DUE SCHEDE ?Le due interfacce si distinguono anche per l’assegnazione di diversi intervalli, o Range, di IP. La GREEN opera di solito con identificativi della serie 192.168.x.y, caratteristiche delle reti locali. A gestirli è il DHCP, che li attribuisce ai Client al momento della connessione scegliendoli in ordine progressivo da un intervallo predefinito; in alternativa si assegnano manualmente degli IP statici. Entrambi valgono unicamente all’interno della LAN e sono invisibili da internet. La RED si basa invece sull’IP, in genere dinamico, assegnato dal provider e che identifica il PC per consentirgli di scambiare dati OnLine, ad esempio col server su cui risiede un sito per il caricamento di una pagina Web. La separazione tra le due interfaccie è anche fisica, perchè a supportarle materialmente sono due periferiche distinte. La scheda di rete che troviamo su tutti i PC viene associata all’interfaccia GREEN; se l’interfaccia RED si connette al Modem o al Router via Ethernet, ecco la necessità di una seconda scheda con uscita RJ-45. TRE SCENARIDando per scontato che la nostra connessione rientri fra quelle a banda larga, la configurazione cambia leggermente a seconda della periferica utilizzata per accedere a internet. Un vecchio Modem USB è per certi versi la soluzione più semplice: non richiede una presa Ethernet, il che rende sufficiente la scheda di rete già installata, e non confligge minimamente col PC-FireWall, non avendo funzioni aggiuntive rispetto alla commutazione del segnale. A suo svantaggio giocano solo il supporto Driver limitato ad alcuni modelli e l’inadeguatezza dell’interfaccia USB a un traffico di dati continuo. Una seconda scheda di rete è invece indispensabile per “agganciare” un Router ottenuto in comodato insieme alla connessione. Il FireWall è insuficiente o bloccato nella configurazione, situazione che spinge molti utenti a richiedere all’operatore l’apertura di tutte le porte per poi allestire in proprio una barriera difensiva. Altro scenario, infine, è quello che prevede un Router dotato di FireWall, ma troppo poco configurabile per adattarsi alle nostre esigenze. In questo caso è fondamentale disabilitare tutte le funzioni aggiuntive riducendolo a semplice modem, per delegare il resto al PC-FireWall. Entrambe le ipotesi che prevedono un Router hanno il pregio di sfuggire al problema del supporto Driver. A differenza dei Modem USB le schede di rete vengono quasi sempre riconosciute in automatico o, al peggio, con ricerca per marca e modello. DOWNLOAD SMOOTHWALL EXPRESSPer trasformare il vecchio PC in un FireWall useremo la distro SmoothWall, scaricabile dal sito smoothwall.org Una volta terminato lo scaricamento, dovremo trasformare la suddetta immagine ISO in un CD-ROM. Per farlo potete usare vari programmi utili a questo scopo, per esempio Nero. Verifichiamo che il computer che vogliamo trasformare in FireWall sia impostato in modo da essere avviabile da CD-ROM, altrimenti richiamiamo il BIOS e modifichiamo i parametri necessari perché lo diventi. Inseriamo poi il CD-ROM nel lettore e riavviamo il computer. INSTALLAZIONE SMOOTHWALL | ||

|  | |

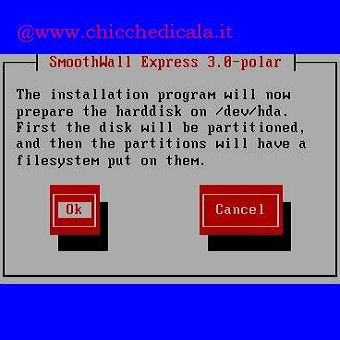

| 1. Inseriamo il CD nel lettore del PC che si desidera utilizzare come firewall, dopo un breve caricamento, nella prima schermata visualizzata basterà premere INVIO. | 2. Alla finestra di dialogo premiamo OK (INVIO) per proseguire. | |

|  | |

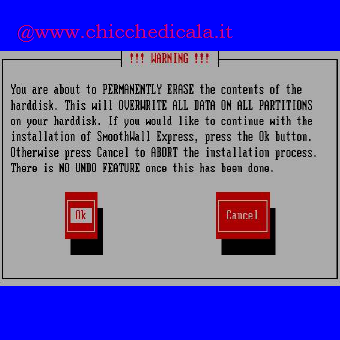

| 3. Premiamo nuovamente OK (INVIO) per proseguire. | 4. Premiamo nuovamente OK (INVIO) per proseguire. | |

|  | |

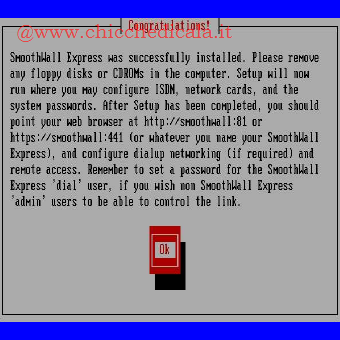

| 5. La finestra di dialogo corrente ci avvisa che Il processo di installazione cancella tutti i dati dal disco rigido del PC. Premiamo nuovamente OK (INVIO) per proseguire. | 6. Attendiamo che i file di SmoothWall Express vengono installati. Una volta completata l’installazione, la finestra di dialogo riporterà Congratulation! premiamo OK (INVIO) per proseguire. | |

CONFIGURAZIONE SMOOTHWALL | ||

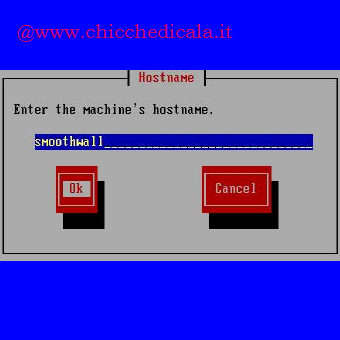

|  | |

| NIENTE RIPRISTINO: Completata l’installazione vera e propria, SmoothWall propone il ripristino delle impostazioni precedentemente salvate su un Floppy. Per ora non ci serve, ma teniamone conto per il futuro, Successivamente scegliamo la mappatura della tastiera | NOME DELL’HOST: Come tutte le macchine in rete, al PC destinato a funzionare da Firewall viene assegnato un HostName. Scegliamone uno facilmente memorizzabile, utile anche per accedervi via Browser. | |

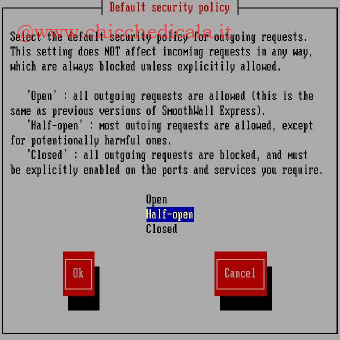

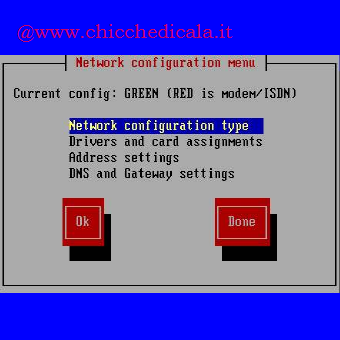

|  | |

| APERTO O CHIUSO: Come impostazione di massima, per le connessioni in uscita scegliamo Half-Open, che bloccherà il traffico potenzialmente pericoloso senza richiedere ulteriori interventi per la configurazione. | TUTTO IN UNA SCHERMATA: Tipo di connessione, periferiche, indirizzi IP, DNS: Tutte le opzioni fondamentali, che ci accingiamo a illustrare nei dettagli, passano per la schermata NetWork Configuration Menu. | |

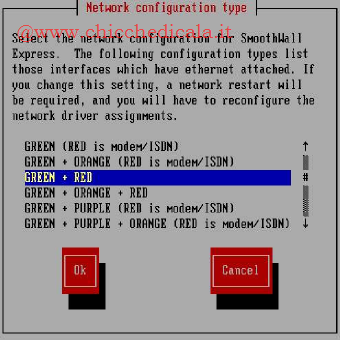

|  | |

| SCELTA INTERFACCIA: Per connetterci a una normale Adsl con un modem o un Router Ethernet, limitiamoci a indicare un’interfaccia GREEN e una REED. Per i modem USB, l’opzione è GREEN (RED is modem/ISDN). | RICERCA SCHEDA DI RETE: Le schede ethernet vengono in genere riconosciute in automatico. Se quelle identificate non corrispondono a quelle montate, avviamo la ricerca manuale fra i driver suddivisi per marca e modelli. | |

|  | |

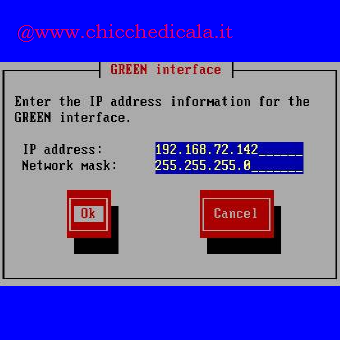

| GREEN O REED ? Una volta riconosciute, le schede di rete vanno assegnate a un’interfaccia selezionata in precedenza. Approfittiamone per annotare il MAC Address che identifica in maniera univoca ciascuna scheda. | IP PER LA LAN: L’interfaccia GREEN dovrà ora ricevere l’IP con cui verrà contattata all’interno della LAN. Il comune 192.168.0.1, con 255.255.255.0 come Network Mask, andrà benissimo. | |

|  | |

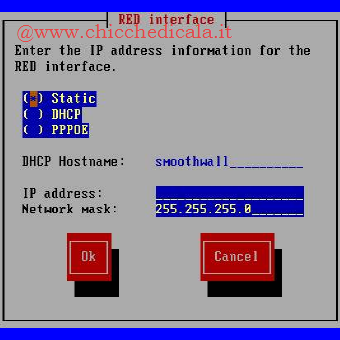

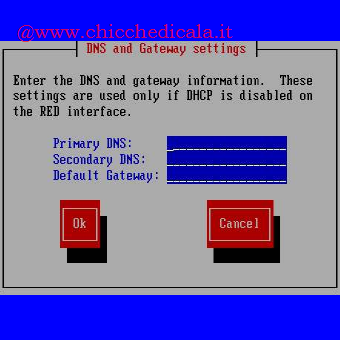

| IP PER INTERNET: Il nostro contratto ne prevede in genere uno dinamico. Con DHCP riceveremo in automatico anche i DNS, mentre con PPPOE andranno impostati nella schermata successiva. | DNS E GATEWAY: Il Default gateway corrisponde all’IP del Router se il PC-FireWall accede al web attraverso di esso, altrimenti lasciamolo vuoto. Se il DHCP è attivo sull’interfaccia RED, sovrascriverà queste impostazioni. | |

|  | |

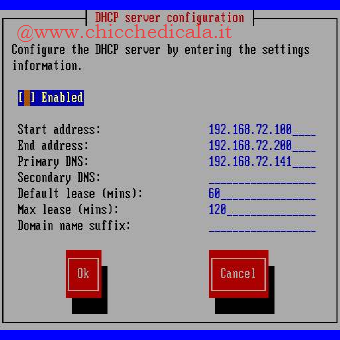

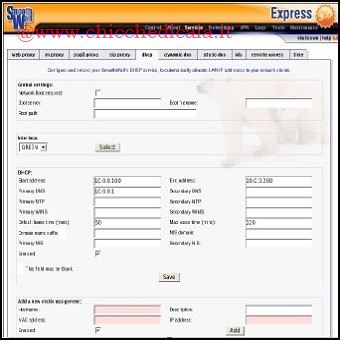

| IMPOSTAZIONI CONNESSIONE: Da questa schermata raggiungiamo i settaggi descritti nei prossimi passi. Se non ci serviamo di un modem USB, risulterà di nostro interesse solo la voce DHCP Server Configuration. | IP PER I CLIENT: Il DHCP attivo sull’interfaccia GREEN distribuirà invece in automatico gli IP ai Client connessi alla LAN. Abilitiamolo per comodità, gli IP statici verranno casomai assegnati in seguito. | |

|  | |

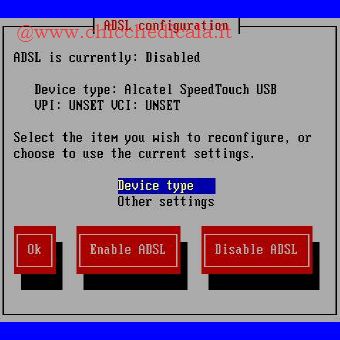

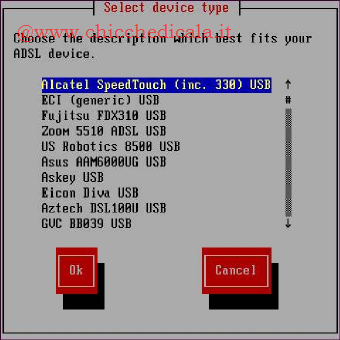

| CONFIGURIAMO L’ADSL: Le opzioni di Adsl Configuration si riducono di fatto alla sezione del modello di modem USB. Se utilizziamo una periferica connessa tramite interfaccia Ethernet, passiamo pure oltre. | MODEM USB: Il supporto per marche e modelli è abbastanza esteso, ma non illimitato. Del resto, l’unico motivo per usare un modem USB è l’impossibilità di installare sul computer una seconda scheda di rete. | |

|  | |

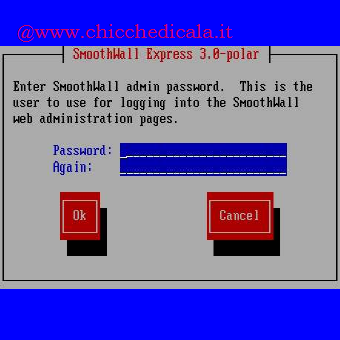

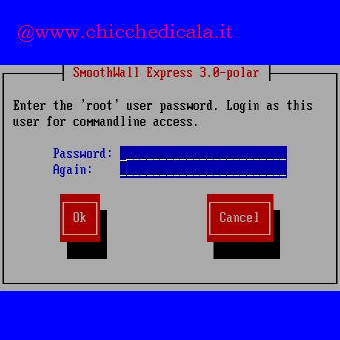

| PASSWORD ADMIN: Admin è l’account utente di cui ci serviremo per accedere alla configurazione via Browser da un client connesso alla rete. Per la robustezza della password valgono le norme di sempre. | PASSWORD ROOT: Root, come sempre su Linux, ha in mano le chiavi del sistema ed è accessibile dall’esterno solo via SSH. Proteggiamolo con una password diversa da quella definita per admin. | |

ACCEDERE A SMOOTHWALL DA BROWSER WEB | ||

Per accedere da un Client collegato alla rete, nel browser inseriamo l’indirizzo del nostro SmoothWall Express, per esempio: https://192.168.72.142:441 e quando richiesto, inseriamo username e password.

IMPOSTIAMO LA PROTEZIONE: | ||

|  | |

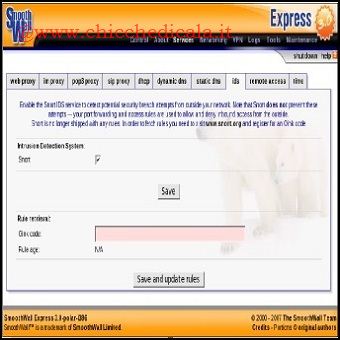

| CONTRO LE INTRUSIONI: Accedendo via browser alla configurazione, nella sezione Services troviamo ids che sta per Intrusion Detection System: Aggiungiamo un segno di spunta e clicchiamo su Save. | IP STATICI: Le opzioni per DHCP prevedono anche l’assegnazione di IP statici ai Client in base al MAC Address della scheda di rete. Lo otteremo da Prompt dei comandi digitando ipconfig /all. | |

|  | |

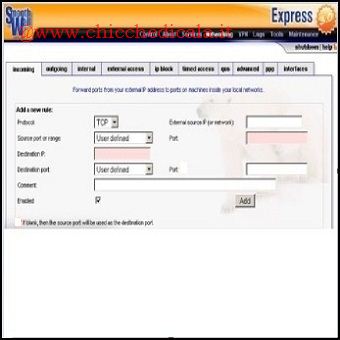

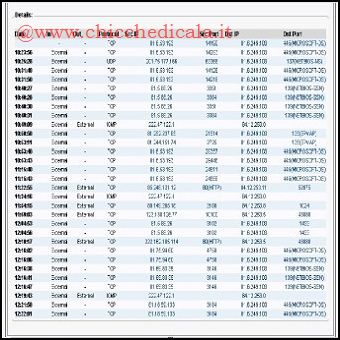

| PORT FORWARDING: Per completare le impostazioni che daranno via libera a P2P e VOIP, passiamo a NetWorking. Da Incoming selezioniamo il protocollo: Source e Destination Port dovranno coincidere. | RESOCONTO COMPLETO: Fra le caratteristiche più apprezzabili di SmoothWall vi sono i Logs di tutto quanto passa per il PC-FireWall. La loro consultazione è destinata ad utilizzi avanzati, ma risulta sempre utile. | |

ESTENSIONI SMOOTHWALL EXPRESSLe potenzialità di questa minidistro, però, possono andare ben oltre rispetto rispetto a quanto fin quì elencato. Anche senza ricorrere alla versione Corporate a pagamento, possiamo infatti espandere notevolmente le sue funzioni attraverso l’installazione delle Estensioni. Grazie a queste ultime possiamo implementare, frà l’altro, un proxy basato su Squid e DansGuardian per ottimizzare il traffico tramite caching e filtering dei contenuti, un POP3 Scanner per bloccare alla fonte email sospette; l’antivirus ClamAV e varie funzioni per gestire una Virtual Private Network, o VPN, in parte già supportata nativamente. Insomma: con un pò di “olio di gomito” possiamo realizzare una soluzione complessiva di alto livello, in grado di proteggere reti locali abbastanza estese e consentirci di avere un parco macchine particolarmente scattanti, visto che non saranno appesantite da software per la sicurezza. A differenza di quanto accade per il semplice firewall, le altre funzionalità richiedono però una conoscenza di Linux un pò più avanzata. | ||

| MAGGIORI INFORMAZIONI | ||

| SITO UFFICIALE | WIKI SMOOTHWALL | |

| APPROFONDIMENTO DETTAGLIATO SULLA CONFIGURAZIONE DI SMOOTHWALL | ||

Trasformare il PC in un Firewall con Smoothwall (GNU/Linux)

9 min di lettura · 1.930 parole