Si sente sempre più spesso parlare di WarDriving. Che cos’è , quali sono gli attrezzi del mestriere e soprattutto come difenderci da chi illegalmente cerca di renderci vittime inconsapevoli di un attacco alla nostra rete wifi? Il WarDrivingè una tecnica che consiste nell’appostarsi nei pressi di un punto di accesso Wi-Fi per condividere la rete wireless a radiofrequenza navigando ad alta velocità e senza alcuna spesa. Se l’accesso avviene a piedi, si parla invece di WarWalking.

|  | |||||||||||||||||||||||||||||||

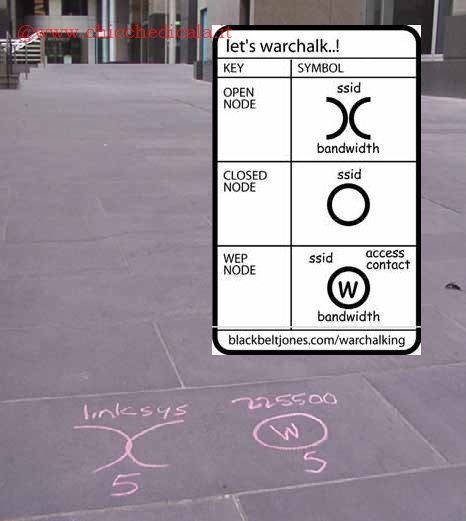

| Se abitiamo in una grande città, camminando nei pressi dei grandi uffici, potrebbe capitare di imbatterci in simboli strani: veri e propri graffiti che hanno poco significato per i comuni mortali, ma che per altri invece assumono un significato ben preciso. Si tratta di simboli che evidenziano la presenza di un’area di “free Internet”; sono chiari segnali lasciati dai Warchalking per avvertire altri loro “colleghi” della presenza nella zona contrassegnata di una rete Wi-Fi non protetta, da condividere gratuitamente. Se lo vediamo sotto il portone di casa nostra incominciamo a preoccuaparci! | ||||||||||||||||||||||||||||||||

PERCHE’ IL WI-FI E’ INSICURO ? | ||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||

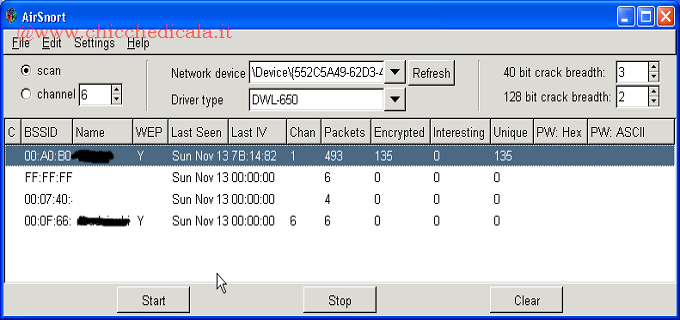

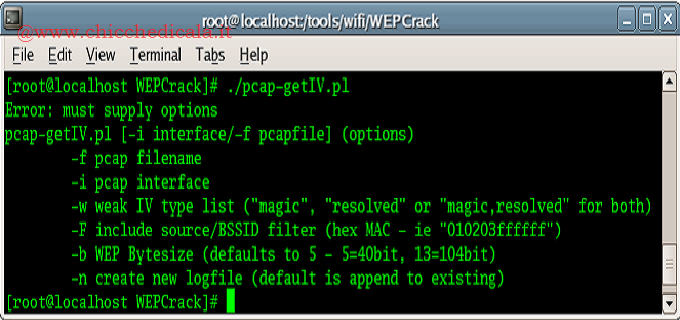

| I problemi di sicurezza delle reti wireless sono intrinseci alla loro implementazione: innanzitutto bisogna precisare che l’installazione della rete viene spesso fatta da personale non specializzato, che non usa alcun meccanismo di protezione e autenticazione per impedire agli intrusi di connettersi dall’esterno; in secondo luogo le unità base (ovvero gli Access Point) di una rete wireless, per individuare di volta in volta, nuovi host da connettere, emettono nell’etere una sorta di pacchetti speciali (beacon) che possono essere captati, intercettati e rivelare ad un intruso la presenza di una rete 802.11b. Terzo e ultimo punto a sfavore: anche nel caso di reti protette (mediante protocollo WEP) non si possono dormire sonni tranquilli, visto che esistono particolari programmi (tipo AirSnort o WEPcrack) che nel giro di alcuni minuti, riescono a catturare migliaia di pacchetti cifrati e analizzarli fino a trovare la chiave d’accesso. Come ci possiamo difendere? La prima arma di difesa consiste quindi nell’adottare il protocollo crittografico WPA sicuramente meno vulnerabile ad attacchi statistici. | ||||||||||||||||||||||||||||||||

COME RICONOSCERE CHI PRATICA IL WARDRIVING? | ||||||||||||||||||||||||||||||||

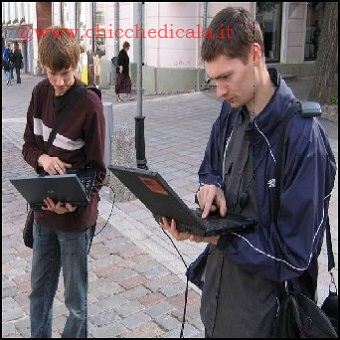

| Prima di tutto è bene sapere che solitamente chi pratica il wardrivig gira in macchina o a piedi. Per quanto riguarda l’hardware, si dispone solitamente solo di un notebook, una scheda Wi-Fi che può essere di tipo PCMCIA (per portatili) o su normale slot PCI. L’altro componente da abbinare alla scheda wireless è l’antenna esterna, utile per amplificare le capacità di ricezione e trasmissione della scheda stessa. Per quanto riguarda le antenne, un ottimo sito per iniziare lo studio e la ricerca di questi dispositivi è: Mentre per le schede Wi-Fi conviene navigare su:

Il software per effettuare il WarDriving si distingue in 3 diverse categorie:

Molti programmi (come Kismet ad esempio) sono invece “tuttofare”, nel senso che possono sia lavorare come scanner, sia come sniffer. Ecco la tabella dei programmi più noti con i relativi siti Internet dai quali scaricarli: | ||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||

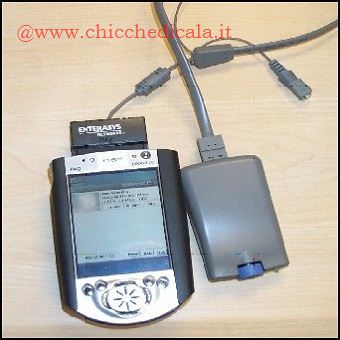

| Attenzione se vedete sotto casa personaggi con un kit simile a questo: | ||||||||||||||||||||||||||||||||

|  | |||||||||||||||||||||||||||||||

|  | |||||||||||||||||||||||||||||||

Le antenne: in base alla loro direzionalità, le possiamo distinguere in direzionali e omnidirezionali. Le prime sono indicate per comunicare con un punto preciso, quindi sono poco adatte al wardriving dove il nostro scopo è di rilevare i segnali wireless che provengono da qualsiasi punto intorno a noi, ma risultano molto utili per comunicare con un AP già rilevato anche da notevole distanza. Le antenne omnidirezionali assicurano una copertura in tutte le direzioni, ma proprio per questo hanno una portata inferiore: sono le più adatte al wardriving quando ci spostiamo nelle città in macchina o a piedi. Per saperne di più, qui possiamo visionare vari tipi di antenne

La scelta dei tipi di antenne non è casuale. Le due antenne omnidirezionali collegate ad uno stesso notebook ci permettono, infatti, di ricevere segnali anche molto deboli provenienti da qualunque punto attorno a noi. L’antenna direzionale viene utilizzata, una volta individuata una rete wireless, per capire l’esatta posizione dell’access point. | ||||||||||||||||||||||||||||||||

|  | |||||||||||||||||||||||||||||||

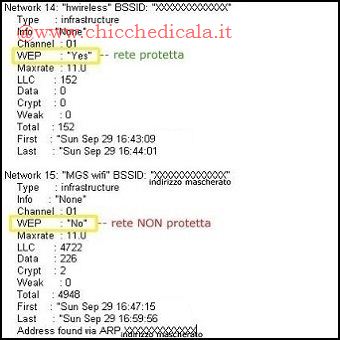

| L’uso del palmare è invece opzionale: utilizzando un iPAQ (equipaggiato con Linux) con espansione DualPcmcia per alloggiare una Cisco Aironet, si possono raggiungere reti anche all’interno di aree pedonali e palazzi dove un computer portatile e antenne esterne darebbero troppo nell’occhio. (guida dettagliata sull’istalazione). Il sistema utilizzato è basato su Linux e in particolare sul software Kismet. Esistono comunque diversi software in grado di sfruttare le funzionalità di monitoring delle schede wireless anche per Windows e Macintosh (come NetStumbler). Essi trasformano una normale workstation in un potente strumento di analisi delle reti Wi-Fi. Questi programmi agiscono come una sorta di scanner, utilizzando la scheda wireless. In pochi secondi forniscono i dati approfonditi della rete monitorata (segnale, SSID della WLAN, attivazione della protezione WEP ed altri dati necessari) su un file testo che opportunamente interpretato da un GPS, può restituire le esatte coordinate geografiche.(vedi immagine). | ||||||||||||||||||||||||||||||||

WI-FI E PRINGLES ! ANTENNE FAI DA TE | ||||||||||||||||||||||||||||||||

| Cosa c’entrano le Pringles col Wi-Fi? In apparenza nulla, visto che ci vuolemolta immaginazione per trovare punti in comune fra le patatine più famose al mondo e uno standard tecnologico per reti senza fili… eppure se tutti ne parlano, qualcosa esiste davvero! Qualche furbone si è infatti accorto della strana somiglianza fra le normali antenne direzionali per schede wireless e il tubo delle pringles, così dopo qualche esperimento e numerosi tentativi di adattamento, si è arrivati a concludere che l’uso di un tubo di Pringles (vuoto, ovviamente!) come antenna direzionale è possibile e si ottengono ottimi risultati a costi bassissimi. Provare per credere! | ||||||||||||||||||||||||||||||||

|  | |||||||||||||||||||||||||||||||

|  | |||||||||||||||||||||||||||||||

| Chi ha una discreta manualità si cimenta nella costruzione della famosa “cantenna”, utilizzando un qualsiasi barattolo metallico (oltre che un connettore a N e del filo di rame da circa 2/3 mm) e risparmiando non poco rispetto all’acquisto sui siti specializzati. Istruzioni dettagliate sulla costruzione fai da te : | ||||||||||||||||||||||||||||||||

| I RISCHI LEGALI DEL WARDRIVING? | ||||||||||||||||||||||||||||||||

Spesso la moda rende in qualche maniera giustificata un’azione illegale. Il WarWalker negli Stati Uniti non crede infatti, di commettere un reato, solo perché “lo fanno tutti”. E se anche ne è consapevole, spesso è ignaro delle conseguenze del suo gesto, partendo dall’assioma (falso) che più persone compiono un gesto illegale, minore sarà la pena. Provando a ragionare oltre la moda e l’esaltazione del momento, c’è da interrogarsi sulle problematiche legali del WarDriving che non si limitano alla semplice “condivisione” della connessione a Internet del vicino, ma che implicano la violazione di diverse leggi del nostro codice:

| ||||||||||||||||||||||||||||||||

| MAGGIORI INFORMAZIONI | ||||||||||||||||||||||||||||||||

| WIKIPEDIA | ||||||||||||||||||||||||||||||||