2 min di lettura · 343 parole

| Garantire la massima sicurezza dei dati archiviati nel nostro computer è un obiettivo difficile da raggiungere. Ed è sbagliato ritenersi al sicuro e immuni da qualsiasi infezione solo perché abbiamo installato l’antivirus. Per quanto aggiornato, un programma simile è inefficace contro i nuovi malware che ormai spopolano in Rete. Questi programmi malevoli sono infatti in grado di nascondersi nei meandri del sistema, manipolando i processi in esecuzione o modificando i file che gestiscono la connessione a Internet. Ecco perché è utile usare un tool come HijackFree, in grado d’individuarli e tenerli alla larga dai nostri file. | ||

ANALIZZIAMO LE FUNZIONI PRINCIPALI DI HIJACKFREE |

||

| 1. La nostra arma segreta | 2. Processi sotto controllo | |

|

|

|

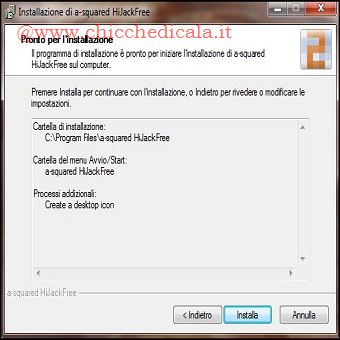

| 1. Per avviare l’installazione del software, scompattiamo l’archivio a2HiJackFree.zip in una cartella dell’hard disk e poi eseguiamo il file a2HijackFreeSetup.exe. Basta seguire i passi della procedura guidata e cliccare su finish per avviarlo. | 2. Diversi programmi vengono eseguiti in automatico all’avvio di Windows. Per controllare che siano tutti leciti, dal menu a sinistra dell’interfaccia clicchiamo su Esec. automatica: verrà visualizzato l’elenco dei processi attivi nel sistema operativo. | |

| 3. E tu, cosa stai facendo ? | 4. Blocchiamo i traffici sospetti | |

|

|

|

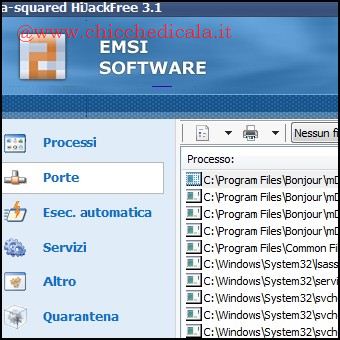

| 3. Per essere certi che non vi siano eventuali intrusi, analizziamo in dettaglio tutti i software in esecuzione. Cicchiamo dunque sul link Processi e dal riquadro in alto selezioniamo il programma sospetto per visualizzarne le caratteristiche e le librerie. | 4. Come risaputo, trojan, worm e spyware per trasmettere o ricevere informazioni agli Hacker informatici necessitano di un accesso a Internet. Per scovare questi ospiti indesiderati, cicchiamo su Porte e analizziamo i software che dialogano con l’esterno. | |

| 5. Collegamenti a prova di intruso | 6. Ti tengo un pò in quarantena | |

|

|

|

| 5. Verifichiamo che nessun software dannoso abbia modificato il file hosts usato da Windows per gestire le connessioni. Cicchiamo su Altro/Hosts. se compare solo la voce 127.0.0.1 localhost è tutto OK, altrimenti cancelliamo quelle sospette. | 6. Nella sezione Quarantena vengono elencati eventuali programmi o file potenzialmente dannosi. Se siamo certi della loro pericolosità, clicchiamo su Cancella per eliminarli definitivamente. Altrimenti possiamo riattivarli premendo Ripristina. | |

| MAGGIORI INFORMAZIONI | ||

| SITO UFFICIALE | DOWNLOAD | |